Información Protección de Datos -COVID- 19 y para futuras acciones.

Cada vez son más las empresas que incorporan el teletrabajo en sus puestos, bien como opción entre sus trabajadores, o bien como «complemento» salarial para algunos perfiles que tienen unas necesidades concretas. Además, estamos en situaciones excepcionales, como las que puede provocar alguna pandemia tipo coronavirus, son los propios gobiernos los que recomiendan a las empresas adoptar este enfoque laboral durante un tiempo, como medida para tratar de reducir los contagios.

Sea cual sea el caso de tu negocio, aquí te damos algunas pautas básicas para que tus trabajadores puedan trabajar desde casa con unos niveles adecuados de ciberseguridad, y con todas las garantías que el RGPD establece.

Cláusulas de confidencialidad para los empleados

Esto es algo que como clientes ya tendrías que tener cubierto desde el primer día que contratas a cualquier empleado (o si ya estaba contratado, al menos desde que entró en vigor el RGPD) es haber informado al empleado sobre el compromiso de confidencialidad que adquiere al tratar conlos datos personales que tu empresa, como Responsable del tratamiento, va a tratar para su normal

funcionamiento.

Es altamente recomendable recabar la firma del empleado al final del documento, junto con su nombre, DNI y fecha de firma, para tener prueba documental de que ha sido debidamente informado.

Si necesitas las plantillas de confidencialidad para empleados,

ANEXO L1.1 Consentimiento de datos de Empleados

Con este documento y con los empleados debidamente informados, se deja clara la importancia de respetar la confidencialidad de los datos que se tratan en la empresa, entre ellos, los datos personales, aunque también datos críticos de negocio que no deberían ser compartidos.

Formación RGPD a empleados para correcto tratamiento

ANEXO F.Acuse de Recibo de Empleados

ANEXO F6. Funciones y Obligaciones del Personal

El artículo 32.4 del RGPD, establece que han de tomarse medidas respecto al personal con acceso a datos que dependa tanto del responsable como del encargado, de forma que traten los datos siguiendo estrictamente sus instrucciones y todo lo establecido por el reglamento.

Por tanto, es responsabilidad de la dirección de la empresa formar correctamente a los empleados para que hagan un tratamiento correcto y con garantías, no solo desde el lugar de trabajo, sino también llegado el momento en el que tengan que trabajar desde su casa o, en general, fuera de las instalaciones del negocio.

Si su empleado trabaja desde casa,

ANEXO E.5 . Autorización Para El Trabajo desde casa

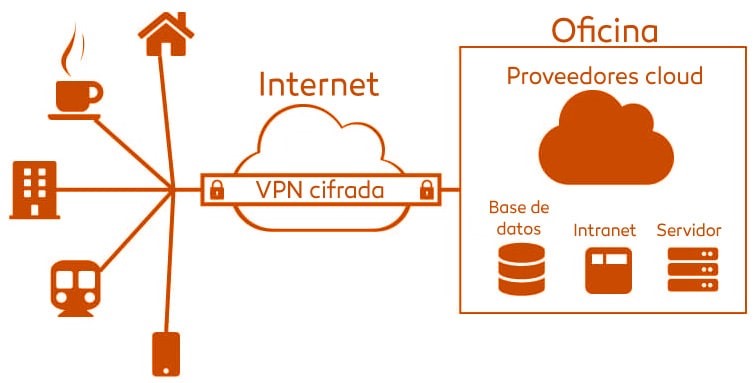

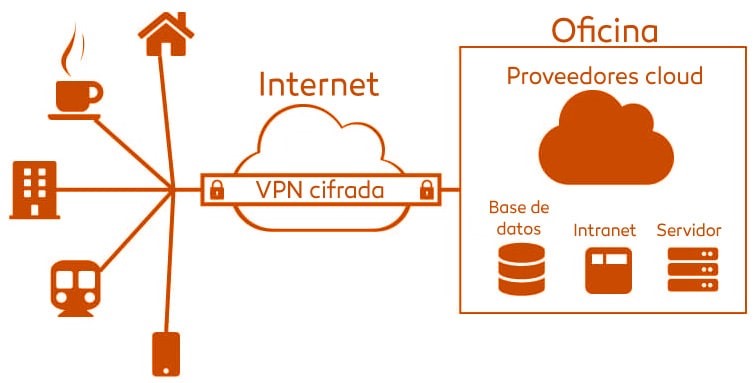

Evita aplicaciones de control remoto, implanta una VPN

Si bien la tentación es instalar software de control remoto como TeamViewer o Anydesk en cada uno de los equipos, esta opción incumple el RGPD por diversos motivos, ya que estás usando proveedores con los cuales no dispones de un contrato de terceros que establezca los compromisos y obligaciones a los que están sujetos, y de los cuales además no sabemos si tienen un nivel de seguridad adecuado al reglamento.

Esto también abre la posibilidad a tener puertas traseras en nuestros sistemas que den lugar a accesos no deseados (incluso de los propios desarrolladores de esas aplicaciones), e incluso de perder el control de cuándo y cómo acceden nuestros empleados, entre otros problemas.

En su lugar, lo más recomendable es utilizar sistemas de acceso cifrado seguro, como una VPN, la cual es controlada completamente por el Responsable/Encargado del tratamiento y permite poder acceder desde fuera de la empresa a todos los recursos internos:

La web de Incibe da algunos consejos sobre acceso por VPN a la oficina, pero lo más recomendable es que contrates a un especialista informático para su implantación, en caso de que no dispongas de alguien en tu plantilla con los recursos y conocimientos necesarios.

Sistemas de almacentamiento / backups online

Si en tu negocio utilizáis proveedores de almacenamiento o copias de seguridad «en la nube» (cloud),

también es necesario cumplir ciertos requisitios:

|

I

·

Asegúrate de tener un contrato de prestación

de servicios con el proveedor

·

Ten firmado el contrato de terceros correspondiente,

ya que ese proveedor pasa a ser un encargado del tratamiento

·

Es necesario

que los servidores del proveedor se encuentren dentro de la Unión

Europea (recomendable que se especifique en el contrato de terceros)

·

·

Busca un

proveedor que facilite «control de versiones» para saber cuándo y quién

ha modificado cada fichero (recuerda, estaréis todos en remoto), e incluso

poder recuperar y consultar versiones anteriores de los ficheros.

·

Activa la

copia/sincronización automática de los ficheros clave para la normal

actividad de tu negocio

·

Explica a los

empleados la información confidencial que NO deberían almacenar en

ese proveedor

·

Procura

escoger un proveedor que ofrezca por contrato una alta disponibilidad

del servicio (el 100% es una utopía) y que sea una empresa

consolidada, para evitar que cierren de un día para otro y pierdas todos esos

datos.

Medidas de seguridad físicas

A la hora de

teletrabajar, muchos

empleados aprovechan para hacerlo desde lugares que les ayuden a concentrarse,

como puede ser un parque, cafetería o terraza comunitaria. Si bien esto puede

ayudar a la productividad, también puede dar lugar a que cualquier

persona pueda ver los datos que aparecen en pantalla o nuestras claves

de acceso (conocido como «shoulder surfing»), o que puedan ser

grabados y accedidos posteriormente en algún sistema de

videovigilancia/grabación remota.

Otro fallo

que se suele cometer es la de copiar grandes cantidades de información

corporativa en medios de almacenamiento extraíbles (pendrives, discos

duros externos) para poder trabajar «en local» desde casa. Según un estudio de Kingston, el 48% de las

empresas pierden datos confidenciales por la

pérdida (o robo) de este tipo de dispositivos de almacenamiento, por lo

que desaconsejamos encarecidamente el uso de pendrives o discos duros

externos. Si el uso de los USBs externos es una necesidad en tu caso,

implanta un sistema de cifrado de datos para evitar que puedan ser

accesibles en caso de pérdida.

En cuanto al acceso al equipo (inicio de

sesión), siempre deberá solicitar una clave segura de acceso al sistema

operativo, para evitar que en caso de robo o pérdida, cualquiera pueda acceder

a todo lo que tengamos en él.

Por

supuesto, nada de

post-its con las claves de acceso al equipo o a la VPN de la

empresa.

Sobre el

equipo que utilizaremos, por

supuesto, nadie más debe acceder al mismo (aunque hablemos de usuarios independientes)

y debe ser un equipo de confianza, que no haya podido ser objeto de ataques de

herramientas que puedan facilitar el acceso a la información corporativa (como

pueden ser virus, keyloggers, etc.)

A mitad de

camino entre lo físico y lo «lógico», tenemos las wifis inseguras, de uso tan

habitual como imprudente. Nuestra recomendación es, sin duda, trabajar siempre

por cable, aunque tu equipo sea un portátil y disponga de la posibilidad de

conectarse de manera inalámbrica. En caso de que tu «oficina» casera no esté

preparada para poder conectarse por cable (router lejos de la mesa,

p.ej.), utiliza SOLO tu red inalámbrica de confianza (la de

casa), habiéndole cambiado previamente la clave por una que no sea la que viene

en la pegatina y que no sea fácil de adivinar.

Medidas de seguridad informáticas /

ciberseguridad

Por último

pero no menos importante, tenemos que asegurarnos de todos los sistemas que

utilicemos cumplan los criterios básicos de ciberseguridad. Aquí dejamos un

listado de las medidas más importantes:

·

Sistema

operativo actualizado, con licencia original

·

Antivirus con licencia, actualizado

·

Cortafuegos del sistema activo (firewall)

·

Aplicaciones

ofimáticas con licencia y actualizadas

·

Clave segura para acceso al sistema (nada de

«123456»)

·

Bloqueo de

pantalla automático por inactividad

·

Cifrado de

datos en el disco

·

Borrado

remoto de datos configurado en el

dispositivo

·

Posibilidad

de supervisión remota del estado de seguridad del equipo

·

No utilizar

equipos públicos o

compartidos

·

No utilizar

wifis públicas (aunque tengan

clave)

·

Utilizar solo

webs seguras (con el candado del «https»)

Medidas de seguridad humanas

Habitualmente, el

eslabon más débil en la cadena de medidas de seguridad suelen ser las propias

personas. Los casos de ataques más habituales suelen ser por correos tipo

phising que engañan a los empleados, o técnicas de «ingeniería social» que

derivan en filtrado de datos confidenciales de la empresa, que nunca deberían

haber sido comunicados.

Cada vez las

empresas son más conscientes de las medidas de ciberseguridad a implantar en

los puestos de trabajo, pero olvidan formar convenientemente a sus

empleados para evitar engaños o situaciones indeseables.

Lo más

habitual son correos suplantando identidades, llamadas telefónicas asumiendo

ser personas que no son (compañeros, clientes, proveedores) solicitando

información sensible, o llamadas de un servicio de soporte técnico del que

jamás habíamos oído.

Normalmente este tipo de situaciones se suelen filtrar bastante bien

gracias a la «inteligencia colectiva» de la oficina, ya que cuando algo nos

descuadra, solemos preguntar a los compañeros. Al encontrarnos en una

situación de aislamiento (trabajando a solas desde casa), es más fácil caer en

el engaño, por lo que debemos extremar la atención de nuestros empleados en

este sentido.

|

|